主页 > imtoken安卓版下载官网 > 区块链技术的前景、作用和安全挑战

区块链技术的前景、作用和安全挑战

区块链技术发展历程

区块链技术本身于 2008 年首次提出。中本聪在一次密码学探索分享会上提出了比特币的概念及其背后的技术。比特币的底层技术,即数字货币操作系统,是区块链技术及其思想的雏形。比特币背后的区块链旨在实现去中心化、去信任的货币运营平台。任何互不相识的人都可以通过加入总账,通过点对点记账、数据传输、认证或合约等方式达成信用共识,无需任何中介。该总账包括所有过去的交易记录、历史数据和其他相关信息。所有信息都以透明的方式分发和存储,并通过密码协议保证不会被非法篡改。

2010年,比特币作为交易所成立,并逐渐为更多人所熟知。 2011年以来,其全球化趋势越来越强烈,投资和研究区块链技术的机构数量也迅速增加,区块链技术从初级实现水平不断补充和完善。此举给了比特币货币系统一个快速增长的机会,但其在设计之初相对简单的货币操作系统也面临着一定的挑战:文件访问权限的丢失、服务器密码的泄露、货币被盗、匿名货币的追踪和监管难度。这样的漏洞让人们发现了这个货币体系的缺陷。这些缺陷甚至影响了人们对比特币及其货币价值的信任,但他们也以此为契机,增加了对底层区块链技术的关注。

因此,2015-2016年,区块链技术跨越理论研究阶段,走向应用。许多传统金融机构、初创企业等组织已经从实际应用中使用了这项技术,例如交易结算、物联网、数字资产管理、股权交易、公证、供应链等领域。随着行业的发展区块链技术开发,各个国家和地方组织也加强了对区块链潜力的研究和监管。

时至今日,这项最初隐藏在比特币底层的分布式账本技术逐渐受到大众的关注,甚至成为学术界乃至业界的“热点”话题,可能更比数字货币本身更重要。价值的本质特征越来越受到重视。

简而言之,区块链的价值在于它的安全性——它解决了信任问题。

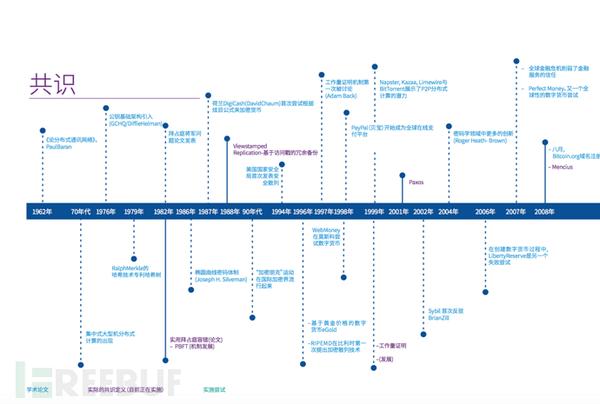

区块链共识机制

共识机制发展里程碑图(来源拒绝)

来自互联网 连接世界各地的计算机和人类后,信任问题由第三方公司、银行机构和政府部门等大型中介机构解决。人们在互联网上进行身份认证、银行转账和消费者交易,都是基于对这些大型中介机构的信任。大型中介在运营平台、提供服务时,从大量交易中抽取一部分佣金作为利润来源,“雪球”会不断拉大,人们对它们的信任度也会随着不断增长而不断增长。 “网络效应”。

相比之下,区块链提出了所谓的“机器信任”或“民主化信任”。在区块链社区的点对点网络中,没有管理员等角色对人们的交易进行集中控制,而是通过共识机制对人们的交易行为进行验证和确认,价值信息直接在网络中传递. 也就是说,在互不信任的网络中,区块链中提出的解决方案是让每个节点为了自身利益最大化,自动遵循一定的规则来验证交易记录的真实性,然后判断交易记录的真实性。然后将实际交易记录在区块链中。

目前常见的共识机制有四种,分别是工作量证明(PoW)、权益证明(PoS)、股权证明(DPoS)和矿池验证池。

比特币使用的共识算法,大家都很熟悉,既是工作量证明算法(PoW)。网络中的节点需要通过一定的工作量计算得到随机散列哈希的数值解。只有通过节点竞争才能获得记账(挖矿)权。一般来说,节点的计算能力越强,就越容易获得记账权和相应的奖励。但是,这种共识机制会存在一定的局限性,也被批评为消耗计算机示例和资源。

PoS-Proof-of-Stake 机制是在 PoW 的基础上后续改进的,需要记账用户对区块链中数字资产的所有权益进行证明。相对而言,您拥有的数字资产越多,您找到随机数的速度就越快。因为人们拥有的资产越多,他们就越不愿意失去自己的资产。

区块链安全优势

如今,黑客可以破坏整个网络、篡改数据或将粗心的用户引诱进入安全陷阱。他们通过攻击集中式数据库和单点故障来窃取身份信息并造成其他安全威胁。但是,区块链技术中的数据存储和数据共享方式与目前的信息安全方式完全不同。比特币和以太坊都使用相同的加密技术来保护交易,但现在也用作防范安全攻击和安全威胁的工具。

区块链在信息安全方面的优势主要体现在以下三个方面:

1.使用高度冗余的数据库来保证信息的数据完整性

p>

2.利用密码学的相关原理验证数据,确保数据不可篡改

3.在权限管理方面,采用多私钥规则控制访问权限

利用区块链的安全优势可以开发多种安全应用。现有的安全应用场景有PKI、认证等,这里可以用两个例子来简单介绍一下。

由 MIT 开发的 CertCoin 可能是第一个应用的基于区块链的 PKI。 PKI 是一种常见的公钥加密形式,可用于保护电子邮件、消息传递应用程序、网站和其他形式的通信。然而,由于大多数 PKI 接口依赖于一个集中的、受信任的第三方证书颁发机构 (CA) 来为每个参与者颁发、撤销和存储密钥对,因此黑客可以通过将用户的身份欺骗到加密通信中来获取信息。 CertCoin去除了中心化权限,使用区块链作为分布式账本分发公钥,可以有效降低黑客单点入侵的风险。

公证通Factom工艺示意图

在认证领域,也有很多例子,比如公证通Factom系统。它基于区块链建立链式存储,将认证分解为存在证明、程序证明和可审计证明三部分。对于任何数字资产的认证处理,都可以遵循这三个步骤来实现数据记录的安全性和监管合规性。

区块链的安全限制

然而,尽管目前的区块链在不断的研究和应用,但仍然存在一定的安全限制,导致技术层和业务层都存在。许多挑战。这些挑战可能是区块链更广泛推广应用的难点,也可能是未来区块链技术的技术突破点。

共识机制面临的挑战

区块链技术中的共识算法已经提出了多种共识机制,最常见的是PoW和PoS系统。但这些共识机制能否实现并保证真正的安全,还需要更严格的证明和时间的检验。

随着数学、密码学和计算技术的发展,区块链中使用的非对称加密算法可能会变得越来越脆弱。以当前超级计算机的计算能力为例,比特币SHA256哈希算法产生一次哈希冲突大约需要2^48年。可能会有一定程度的开裂。其次,在比特币的机制下,私钥存储在用户的本地终端中。如果用户的私钥被盗,仍然会对用户的资金造成严重损失。区块链技术的私钥是否容易被盗,还有待进一步探索和解决。

51% 攻击

在比特币中,如果一个人控制了一个节点中的绝大多数计算资源,他就可以控制整个比特币网络,并随心所欲地修改公众。分类帐。这被称为 51% 攻击,是比特币系统中最受诟病的设计之一。

即使这是一个理论上的假设,这种 51% 的攻击也会很有趣。由于真正的区块链网络是免费和开放的,区块链网络上没有一个管理员可以阻止任何拥有足够计算资源(实际上会花费大量资源)的人做任何事情。如果发生这样的攻击,数字货币的信用可能会丢失,货币的价值会迅速下降。

拥有网络 51% 计算能力的人可以执行以下操作:

1.它们可以防止未经验证的交易发生,使交易无效,从而可能阻止人们交易货币。

2.他们可能还想在控制网络的同时改变交易的双方(双花问题),并可能阻止其他人找到新的区块。

比特币等加密货币是基于区块链系统的,因此也可以称为分布式账本。这些数字文件记录随着每笔交易而创建,存储在加密货币网络上,任何用户都可以在网络节点上查看,这意味着没有人可以两次花费货币,如果他们可以伪造货币来支付,这很快就会破坏对货币价值的信任。

由于区块链包含一系列区块,区块包含大量的交易数据,这些交易数据存储在给定的时间段内(对于比特币来说,大约每10分钟产生一个新的区块)元)。一旦发现或成功“挖掘”了一个块,就不能再更改它,因为分布式账本中的虚假版本可以很快被网络用户识别和拒绝。然而,通过控制网络上绝大多数的计算能力(>51%),攻击者可以干预记录新块的过程。他们可以阻止其他矿工挖矿,理论上垄断新区块的产生并获得结果(对于比特币,奖励将是12.5个新比特币,数量会随着时间的推移而减少,最后会减少到< @0)。他们可以阻止其他用户进行交易。他们可以进行交易,然后将其反转,并且似乎仍然拥有刚刚支付的货币。这个漏洞,称为双花,是一种最紧迫的加密货币区块链跨越的障碍。一个允许双花的网络系统会很快失去用户的信任。但即使在 51% 攻击中,攻击者想要改变区块上已经发生的交易信息仍然非常困难。因为交易在攻击开始之前牢牢地绑定在前一个区块上,交易信息越老越不可能被修改。

拥有足够的算力可能会导致系统混乱(以上都是不允许的事情),但不会迅速破坏区块网络系统——至少在短时间内不会。他们无法逆转之前发生的历史交易,无法凭空创造新的资产(除非是正常挖矿),也无法从其他用户的钱包中窃取数字资产。

实际上,发起 51% 攻击在一定程度上是可行的,尤其是随着矿池的兴起。虽然攻击者的潜在威胁并不大,但我们也应该考虑这种对区块链系统的安全威胁的存在并寻找解决方案。

N@S 攻击

针对PoW共识算法易受51%攻击的问题,一些研究人员对PoW共识算法进行了改进,现在有了基于PoS共识的区块链系统。它在一定程度上已经能够应对 51% 攻击问题,但在解决老问题的同时,也引入了区块分叉时的 N@S (Nothing at stake) 攻击问题。

虽然每个 A 块只有一个父块,但在某些情况下,一个块可以暂时有两个子块。当出现这种分叉状态时,通常有两个矿工在短时间内找到了工作量的解决方案。 ,然后将添加的内容传播到相邻网络,其他节点会慢慢形成区块链的两个版本(子块)。区块链规定本案的判断条件是选择总工作量最大的子块。

为了自身利益,节点可以继续同时在两个分支上工作,以保证获得收益。假设 99% 的节点用户如此理性地考虑利润,即使攻击者只持有 1% 的股权,他仍然可以决定区块链的分支方向。他可以发送交易请求,获取资产,然后将另一个分支的货币添加到他的钱包中。

目前,中国研究人员已经提出了改进共识算法的建议。通过构建同时依赖高算力和高内存的 PoW 共识算法,可以实现 51% 攻击,但更安全有效的共识机制需要进一步研究和设计。

密钥安全风险

秘钥安全:区块链技术的一大特点是不可逆,不可伪造,但前提是私钥是安全的。

密钥安全问题看似司空见惯,但实际上在区块链世界中有着特殊的意义。

与以前的任何系统不同,私钥由每个用户生成并自己保存。理论上,没有第三方参与,所以一旦私钥丢失,就无法对账户的资产做任何事情。任何动作。多重签名在一定程度上可以解决一些问题,但是实现起来非常复杂,必须设计一个非常复杂的密钥管理和使用系统来与之匹配。

对于普通用户,或者没有太多技术经验的企业用户,很自然地认为补充私钥可能类似于补充身份证或者营业执照,但实际上这根本不可能,所以私钥安全非常重要。但遗憾的是,国际多因素认证制度并没有得到很好的实施。

多因素系统最常见的维度包括:

——知识,指密码等可以记住的知识。

——资产,资产包括门禁卡、令牌、手机、密码键盘、智能卡等。

——Intrinsic,Intrinsic包括指纹、虹膜、DNA、声纹等。

由于各种密码技术的广泛应用,区块链是一个算法高度密集的项目,错误在所难免。历史上有很多这样的事情。例如,美国国家安全局在 RSA 算法实现中埋藏了缺陷,使得破解他人的加密信息变得容易。一旦这个级别的漏洞爆发,可以说整个区块链大厦的根基都会崩塌区块链技术开发,没有幸存者。即使我们乐观,假设没有人或组织故意这样做,工程实施也存在非主观缺陷。比如OpenSSL的Heartbleed Vulnerability,相信有金融网站的人都经历过。这是世界上最优秀的算法工程师制作的使用最广泛的加密算法库

曾经全球最大的交易所 Mt.Gox 因黑客攻击造成巨额资产损失而倒闭。就在最近,全球知名交易所 Bitfinex 也因为多重签名缺陷损失了 120,000 比特币(6800 万美元)。

总结:

区块链本身是一种基于密码算法的技术,目的是利用数学原理实现去中心化的可信网络,这也将是下一代的东西。网络和金融领域最具核心价值的技术。既然是可信的,从系统架构来看,区块链具有天然的安全优势,但区块链具体实现的安全性也将面临诸多挑战。总之,大趋势是专注于安全设计,区块链随着下一代物联网技术,将进入真正的民生领域。